Kvantové výpočty způsobí, že kryptografie bude zastaralá. Počítačoví vědci ale pracují na tom, aby byly nenapadnutelné.

Přicházejí kvantové počítače. A když dorazí, změní způsob, jakým chráníme citlivá data.

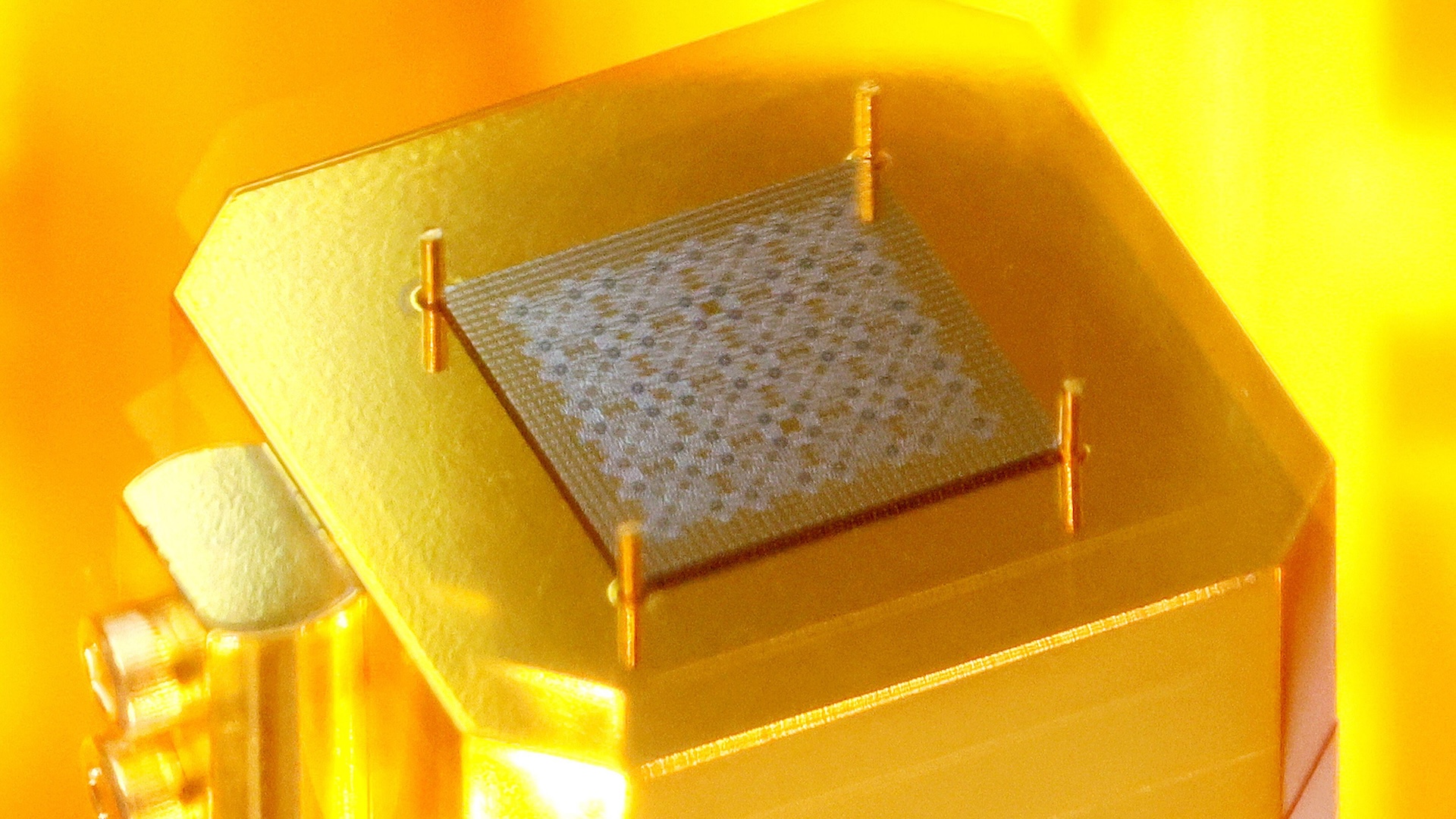

Na rozdíl od klasických počítačů kvantové počítače využít kvantové mechanické efekty – jako je superpozice a zapletení – ke zpracování a ukládání dat ve formě za nulami a jedničkami, což jsou digitální bity. Tyto „kvantové bity“ — nebo qubity — mohl otevřít masivní výpočetní výkon.

„Stejně jako mnoho výkonných technologií můžete (kvantové výpočty) využít k velkému prospěchu,“ Rebecca Krauthamerovátechnologický etik a generální ředitel společnosti QuSecure zabývající se kybernetickou bezpečností, řekl Live Science. „A také to můžete použít pro škodlivé účely.“

Když se použitelné kvantové počítače poprvé objeví online, většina lidí – a dokonce i většina velkých organizací – bude stále spoléhat na klasické počítače. Kryptografové proto musí vymyslet způsoby, jak ochránit data před výkonnými kvantovými počítači pomocí programů, které lze spustit na běžném notebooku.

Zde přichází na scénu pole postkvantové kryptografie. Několik skupin vědců se předhánělo ve vývoji kryptografických algoritmů, které by se mohly vyhnout hackování kvantovými počítači dříve, než budou spuštěny. Některé z těchto kryptografických algoritmů se spoléhají na nově vyvinuté rovnice, zatímco jiné se obracejí na staletí staré. Ale všechny mají jedno společné: nemohou být snadno prolomeny algoritmy, které běží na kvantovém počítači.

„Je to jako základ pro třípatrovou budovu a pak jsme na ní postavili 100patrový mrakodrap.“

Michele Mosca, spoluzakladatel a generální ředitel společnosti pro kybernetickou bezpečnost evolutionQ

Základy kryptografie

Kryptografie se datuje tisíce let zpět; a nejstarší známý příklad je šifra vytesaná do staroegyptského kamene v roce 1900 př. n. l. Ale kryptografie používaná většinou softwarových systémů dnes spoléhá na algoritmy veřejného klíče. V těchto systémech počítač používá algoritmy – které často zahrnují faktoring součinu dvou velkých prvočísel – ke generování veřejného i soukromého klíče. Veřejný klíč se používá ke kódování dat, zatímco soukromý klíč, který je dostupný pouze odesílateli, lze použít k dekódování dat.

Aby hackeři a další zločinci prolomili takovou kryptografii, musí často zohledňovat součiny velmi velkých prvočísel nebo se pokusit najít soukromý klíč hrubou silou – v podstatě vyhazovat dohady a vidět, co se na nich nalepí. To je pro klasické počítače těžký problém, protože musí testovat každý odhad jeden po druhém, což omezuje, jak rychle lze faktory identifikovat.

100patrový mrakodrap na třípatrové budově

V dnešní době klasické počítače často spojují dohromady více šifrovacích algoritmů implementovaných na různých místech, jako je pevný disk nebo internet.

„Můžete si představit algoritmy jako stavění cihel,“ Britta Haleovápočítačová vědkyně z Naval Postgraduate School, řekla Live Science (Hale mluvila striktně jako expertka a ne jménem školy nebo jiné organizace.) Když jsou cihly naskládány, každá tvoří malý kousek pevnosti, která chrání před hackery.

Většina této kryptografické infrastruktury však byla postavena na základech vyvinutých v 90. letech 20. století a na počátku 21. století, kdy byl internet pro naše životy mnohem méně důležitý a kvantové počítače byly hlavně myšlenkové experimenty. „Je to jako základ pro třípatrovou budovu a pak jsme na ní postavili 100patrový mrakodrap,“ Michele Moscaspoluzakladatel a generální ředitel společnosti evolutionQ pro kybernetickou bezpečnost, řekl Live Science. „A tak trochu se modlíme, aby to bylo v pořádku.“

Klasickému počítači může trvat tisíce nebo dokonce miliardy let, než rozluští opravdu tvrdý prvočinitelský algoritmus, ale výkonný kvantový počítač často dokáže vyřešit stejnou rovnici za několik hodin. Je to proto, že kvantový počítač může provádět mnoho výpočtů současně využitím kvantové superpozice, ve které mohou qubity existovat ve více stavech najednou. V roce 1994 to ukázal americký matematik Peter Shor kvantové počítače mohou efektivně provozovat algoritmy které rychle vyřeší problémy s faktoringem prvočísel. V důsledku toho by kvantové počítače mohly teoreticky zničit kryptografické pevnosti, které v současnosti používáme k ochraně našich dat.

Cílem postkvantové kryptografie je nahradit zastaralé stavební bloky méně hacknutelnými cihlami, kus po kusu. A prvním krokem je najít správné matematické úlohy, které použijete. V některých případech to znamená návrat k rovnicím, které existují po staletí.

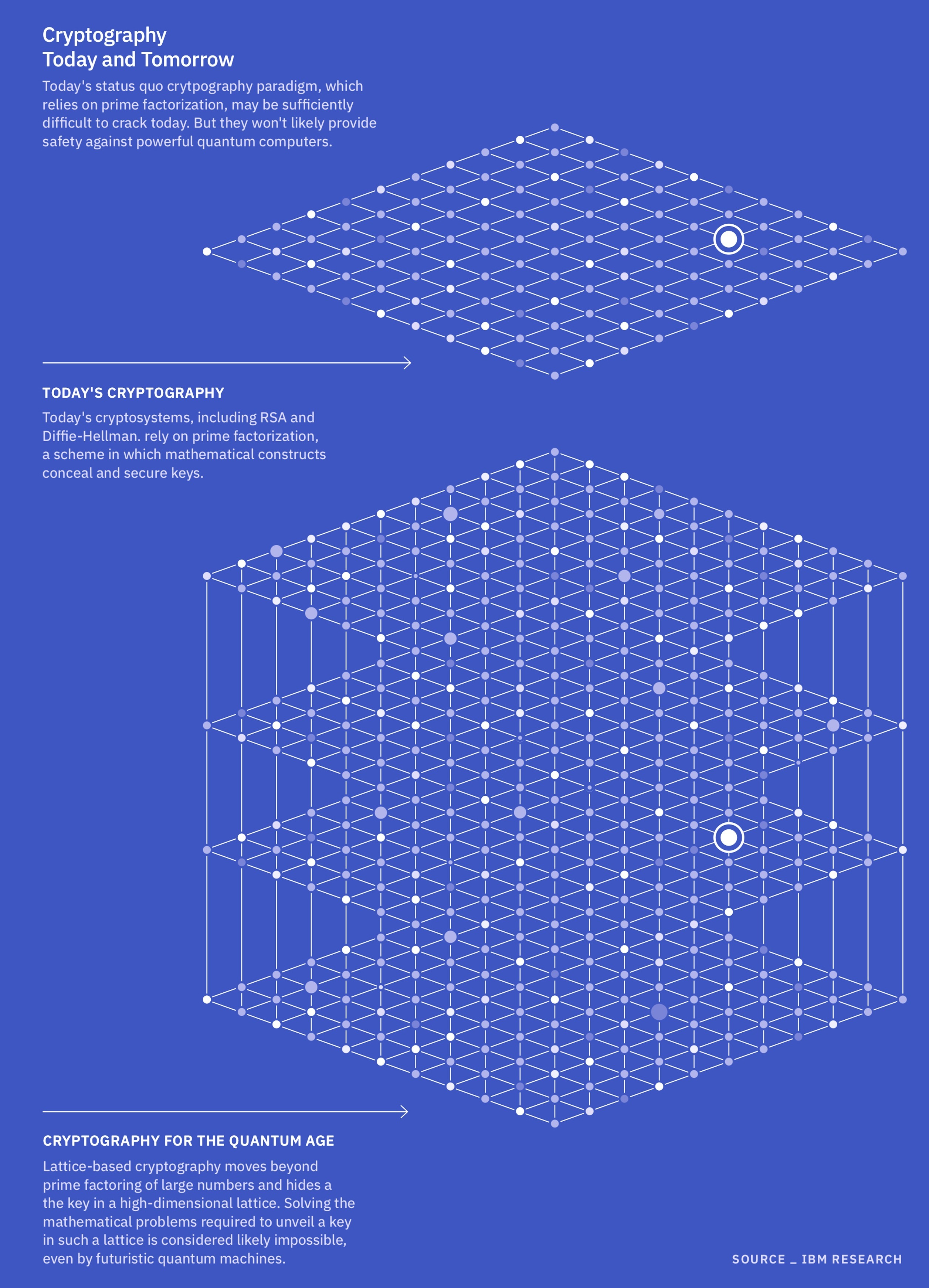

V současné době je Národní institut pro standardy a technologie (NIST) se zabývá čtyřmi problémy jako potenciální základy pro postkvantovou kryptografii. Tři patří do matematické rodiny známé jako strukturované svazy. Tyto problémy kladou otázky o vektorech – matematických termínech, které popisují směr a velikost mezi propojenými uzly – jako jsou spojovací body v pavučině, řekl Mosca. Tyto mříže mohou mít teoreticky nekonečný počet uzlů a existovat ve více dimenzích.

Odborníci se domnívají, že problémy s mřížkou bude pro kvantový počítač těžké prolomit, protože na rozdíl od některých jiných kryptografických algoritmů se problémy s mřížkou nespoléhají na faktorování masivních čísel.

Místo toho používají vektory mezi uzly k vytvoření klíče a šifrování dat. Řešení těchto problémů může zahrnovat například výpočet nejkratšího vektoru v mřížce nebo snahu určit, které vektory jsou si nejblíže. Pokud máte klíč – často „dobrý“ výchozí vektor – tyto problémy mohou být relativně snadné. Ale bez toho klíče jsou ďábelsky tvrdé. Je to proto, že nikdo nevymyslel algoritmus, jako je Shorův algoritmus, který by dokázal tyto problémy efektivně vyřešit pomocí architektury kvantových počítačů.

Čtvrtý problém, který NIST zvažuje, patří do skupiny zvané hashovací funkce. Hashovací funkce fungují tak, že pro odemknutí konkrétního bodu v datové tabulce vezmou virtuální klíč, tento klíč zakódují a zkomprimují do kratšího kódu. Tento typ algoritmu je již základním kamenem moderní kybernetické bezpečnosti, takže teoreticky by mělo být jednodušší upgradovat klasické počítače na kvantově odolnou verzi ve srovnání s jinými postkvantovými kryptografickými schématy, řekl Mosca. A podobně jako strukturované mříže je nelze snadno vyřešit pouze hrubou silou; potřebujete nějaké vodítko k tomu, co se děje uvnitř generátoru klíčů „černé skříňky“, abyste je zjistili ve věku vesmíru.

Tyto čtyři problémy však nepokrývají všechny existující potenciálně kvantově bezpečné algoritmy. Například, Evropská komise se dívá na kód pro opravu chyb známý jako kryptosystém McEliece. Tento systém vyvinutý před více než 40 lety americkým inženýrem Robertem McEliecem využívá generování náhodných čísel k vytvoření veřejného a soukromého klíče a také šifrovací algoritmus. Příjemce soukromého klíče používá k dešifrování dat pevnou šifru.

Šifrování McEliece je z velké části považováno za rychlejší a bezpečnější než nejběžněji používaný kryptosystém s veřejným klíčem, zvaný Rivest-Shamir-Adleman. Stejně jako u hashovací funkce potřebují potenciální hackeři k vyřešení nějaký vhled do jejího šifrování černé skříňky. Pozitivní je, že odborníci tento systém považují velmi bezpečné; Nevýhodou je, že i klíče pro dešifrování dat musí být zpracovány pomocí extrémně velkých, těžkopádných matic, které vyžadují hodně energie.

Podobný kód pro opravu chyb, známý jako Hamming Quasi-Cyclic (HQC), byl nedávno vybrané NIST jako záloha pro své primární kandidáty. Jeho primární výhodou oproti klasickému systému McEliece je jeho využití menší velikosti klíče a šifrového textu.

Dalším typem algoritmu, který se někdy objevuje v rozhovorech o postkvantové kryptografii, je eliptická křivka, Bharat Rawalpočítačový a datový vědec z Capitol Technology University v Marylandu řekl Live Science. Tyto problémy sahají přinejmenším do starověkého Řecka. Kryptografie eliptických křivek využívá základní algebru – výpočet bodů na zakřivené čáře – k šifrování klíčů. Někteří odborníci se domnívají nový algoritmus eliptické křivky by se mohl vyhnout hackování kvantovým počítačem. Jiní však tvrdí, že hacker by mohl hypoteticky použít Shorův algoritmus na kvantovém počítači k prolomení většiny známých algoritmů eliptických křivek, čímž by se staly méně bezpečnou možností.

Žádná stříbrná kulka

V závodě o nalezení kvantově bezpečných kryptografických rovnic nebude existovat stříbrná kulka ani univerzální řešení. Například vždy existuje kompromis ve výpočetním výkonu; nedávalo by příliš smysl používat složité algoritmy náročné na výkon k zabezpečení dat s nízkou prioritou, když by jednodušší systém mohl být naprosto dostačující.

„Není to tak, že jeden algoritmus (kombinace) bude tou správnou cestou; záleží na tom, co chrání,“ řekl Hale.

Ve skutečnosti je pro organizace, které používají klasické počítače, cenné mít více než jeden algoritmus, který může chránit jejich data před kvantovými hrozbami. Tímto způsobem „pokud se prokáže, že je někdo zranitelný, můžete snadno přejít na ten, který zranitelný nebyl,“ řekl Krauthamer. Krauthamerův tým v současné době spolupracuje s americkou armádou na zlepšení schopnosti organizace plynule přepínat mezi kvantově bezpečnými algoritmy – což je funkce známá jako kryptografická agilita.

I když jsou užitečné (nebo „kryptograficky relevantní“) kvantové počítače ještě několik let vzdálené, je životně důležité začít se na ně připravovat již nyní, uvedli odborníci. „Aktualizace stávajících systémů, aby byly připraveny na postkvantovou kryptografii, může trvat mnoho let,“ Douglas Van Bossuytsystémový inženýr z Naval Postgraduate School, řekl Live Science v e-mailu. (Van Bossuyt mluvil striktně jako odborník na dané téma a ne jménem Naval Postgraduate School, Navy nebo Ministerstva obrany.) Některé systémy je těžké upgradovat z hlediska kódování. A k některým, jako jsou ty na palubě vojenských plavidel, může být pro vědce a inženýry fyzický přístup obtížné – nebo dokonce nemožné.

Jiní odborníci se shodují, že postkvantová kryptografie je naléhavým problémem. „Je zde také možnost, že opět, protože kvantové počítače jsou tak výkonné, nebudeme ve skutečnosti vědět, kdy organizace získá přístup k tak výkonnému stroji,“ řekl Krauthamer.

Existuje také hrozba útoků typu „sklízejte nyní, dešifrujte později“. Zlomyslní herci mohou sbírat citlivá zašifrovaná data a ukládat je, dokud nebudou mít přístup ke kvantovému počítači, který je schopen šifrování prolomit. Tyto typy útoků mohou mít širokou škálu cílů, včetně bankovních účtů, osobních zdravotních informací a národních bezpečnostních databází. Čím dříve budeme moci ochránit taková data před kvantovými počítači, tím lépe, řekl Van Bossuyt.

A jako u každého přístupu k kybernetické bezpečnosti nebude postkvantová kryptografie představovat konečný bod. Závody ve zbrojení mezi hackery a bezpečnostními profesionály se budou i nadále dobře vyvíjet do budoucna způsobem, který můžeme jen začít předvídat. Může to znamenat vývoj šifrovacích algoritmů, které běží na kvantovém počítači na rozdíl od klasického, nebo hledání způsobů, jak zmařit kvantovou umělou inteligenci, řekl Rawal.

„Svět na tom musí dál pracovat, protože pokud budou tyto (postkvantové rovnice) porušeny, nechceme čekat 20 let, než přijdeme s náhradou,“ řekl Mosca.