Hackeři by mohli mít brzy k dispozici nový, výkonný nástroj – kvantové počítače. Takto je můžeme zastavit.

Přicházejí kvantové počítače. A když dorazí, budou podporovat způsob, jakým chráníme citlivá data.

Na rozdíl od klasických počítačů, Kvantové počítače Využití kvantové mechanické účinky – jako je superpozice a zapletení – zpracovávat a ukládat data ve formě za 0 a 1S, které jsou digitální bity. Tyto „kvantové bity“ – nebo qubits – Mohl by otevřít masivní výpočetní výkon.

To znamená, že kvantové počítače mohou řešit složité problémy, které po celá desetiletí styly vědci, jako je modelování chování subatomických částic nebo praskání problému „cestujícího prodavače“, jehož cílem je vypočítat nejkratší cestu mezi spoustou měst, která se vrací do původního cíle. Tato masivní síla však může také poskytnout hackerům navrch.

„Stejně jako mnoho výkonných technologií můžete použít (Quantum Computing) pro skvělé dobré,“ Rebecca KrauthamerLive Science řekl technologický etik a generální ředitel společnosti Qusecure. „A můžete jej také použít pro škodlivé účely.“

Když se použitelné kvantové počítače poprvé přijde online, většina lidí – a dokonce i většina velkých organizací – se bude stále spoléhat na klasické počítače. Kryptografové proto musí přijít s způsoby, jak chránit data před výkonnými kvantovými počítači, pomocí programů, které mohou běžet na běžném notebooku.

To je místo, kde přichází pole post-Quantum Cryptography. Několik skupin vědců závodí na vývoj kryptografických algoritmů, které se mohou vyhnout hackování kvantovými počítači před jejich zavedením. Některé z těchto kryptografických algoritmů se spoléhají na nově vyvinuté rovnice, zatímco jiné se obracejí na staletí. Ale všichni mají jednu společnou věc: nemohou být snadno prasknuty algoritmy, které běží na kvantovém počítači.

„Je to jako základ pro třípodlažní budovu a pak jsme na něm postavili 100podlažní mrakodrap.“

Michele Mosca, spoluzakladatelka a generální ředitelka společnosti Cybersecurity Company Evolutionq

Základy kryptografie

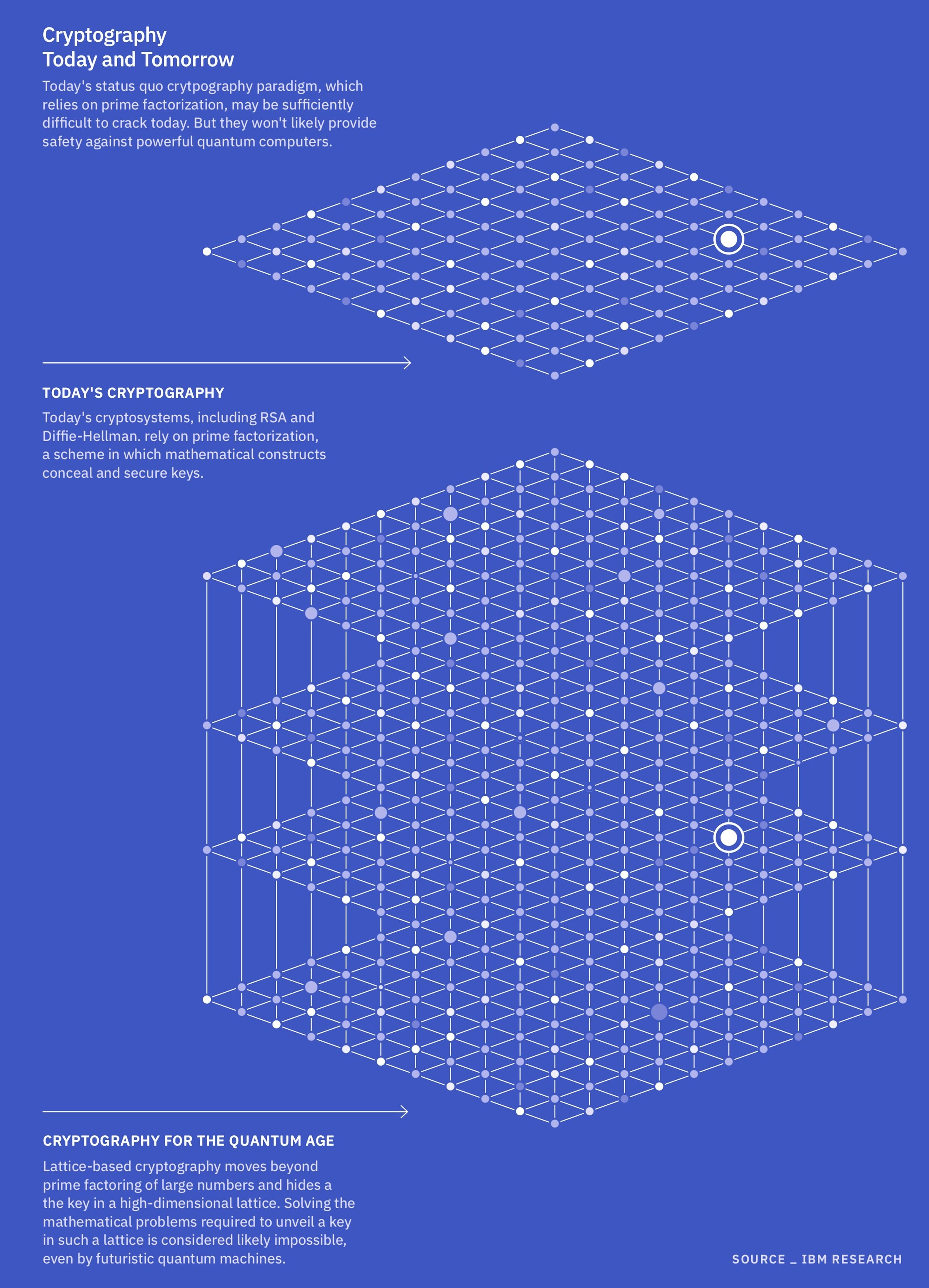

Kryptografie se datuje tisíce let; The Nejdříve známý příklad je šifra vyřezávaná do starověkého egyptského kamene v roce 1900 př.nl, ale kryptografie používaná většinou softwarových systémů dnes závisí na algoritmech veřejných klíčů. V těchto systémech počítač používá algoritmy – které často zahrnují faktorování produktu dvou velkých prvků – k vytvoření veřejného klíče i soukromého klíče. Veřejný klíč se používá k škrábání dat, zatímco soukromý klíč, který je k dispozici pouze odesílateli, lze použít k rozrušení dat.

Aby se hackeři a další malefaktoři rozbili takové kryptografie, musí často zohlednit produkty s velmi velkým prvotním číslem nebo se pokusit najít soukromý klíč hrubou silou – v podstatě vyhodí odhady a vidět, co honí. To je těžký problém pro klasické počítače, protože musí vyzkoušet každý odhad jeden po druhém, což omezuje, jak rychle lze identifikovat faktory.

100podlažní mrakodrap na třípodlažní budově

V dnešní době klasické počítače často spojí více algoritmů šifrování, implementované na různých místech, jako je pevný disk nebo internet.

„Můžete myslet na algoritmy, jako je stavba cihel,“ Britta HalePočítačová vědecka na námořní postgraduální škole řekl Live Science (Hale mluvila přísně ve své funkci jako odborník, a ne jménem školy nebo jakékoli organizace.) Když jsou cihly naskládány, každá z nich tvoří malý kus pevnosti, který udržuje hackery.

Většina z této kryptografické infrastruktury však byla postavena na základu vyvinutém v 90. a začátkem roku 2000, kdy byl internet pro naše životy mnohem méně ústřední a kvantové počítače byly hlavně myšlenkové experimenty. „Je to jako základ pro třípodlažní budovu a pak jsme na něm postavili 100podlažní mrakodrap,“ Michele MoscaSpoluzakladatel a generální ředitel společnosti Evolutionq Company Evolutionq řekl Live Science. „A my se modlíme, že je to v pořádku.“

Může to trvat klasický počítač tisíce nebo dokonce miliardy let, než praskne opravdu tvrdý algoritmus prvotřídní faktorizace, ale výkonný kvantový počítač může za pár hodin často řešit stejnou rovnici. Je to proto, že kvantový počítač může spouštět mnoho výpočtů současně využitím kvantové superpozice, ve které qubits mohou existovat ve více státech najednou. V roce 1994 to americký matematik Peter Shor ukázal Kvantové počítače mohou efektivně spustit algoritmy To rychle vyřeší problémy s faktoringem primárního čísla. V důsledku toho by kvantové počítače mohly teoreticky strhnout kryptografické pevnosti, které v současné době používáme k ochraně našich dat.

Cílem kryptografie post-Quantum je nahradit zastaralé stavební bloky méně zneužitelnými cihly, kus po kousku. Prvním krokem je nalezení správných matematických problémů. V některých případech to znamená návrat k rovnicím, které byly po staletí.

V současné době National Institute of Standards and Technology (NIST) se dívá na čtyři problémy jako potenciální základy pro post-kvantum kryptografii. Tři patří do matematické rodiny známé jako strukturované mřížky. Tyto problémy se ptá na vektory – matematické pojmy, které popisují směr a velikost mezi vzájemně propojenými uzly – jako jsou body připojení v Spiderwebu, uvedla Mosca. Tyto mřížky mohou teoreticky mít nekonečný počet uzlů a existují ve více rozměrech.

Odborníci se domnívají, že problémy s mříží budou pro kvantový počítač obtížné prasknout, protože na rozdíl od jiných kryptografických algoritmů se problémy s mříží nespoléhají na faktoring masivních čísel.

Místo toho používají vektory mezi uzly k vytvoření klíče a šifrování dat. Řešení těchto problémů může zahrnovat například výpočet nejkratšího vektoru v mřížce nebo se pokusit určit, které vektory jsou k sobě nejblíže. Pokud máte klíč – často „dobrý“ startovní vektor – mohou být tyto problémy relativně snadné. Ale bez tohoto klíče jsou ďábelsky tvrdě. Je to proto, že nikdo nevymyslel algoritmus, jako je Shorův algoritmus, který může tyto problémy efektivně vyřešit pomocí kvantové výpočetní architektury.

Čtvrtý problém, který NIST zvažuje, patří do skupiny zvané Funkce hash. Funkce hash fungují tak, že vezmete virtuální klíč pro odemknutí konkrétního bodu na datové tabulce, přemístíte tento klíč a komprimujete jej do kratšího kódu. Tento typ algoritmu je již základním kamenem moderní kybernetické bezpečnosti, takže teoreticky by mělo být jednodušší upgradovat klasické počítače na kvantovou odolnou verzi ve srovnání s jinými post-kvantovými kryptografickými schématy, uvedla Mosca. A podobně jako strukturované mřížky je nelze snadno vyřešit samotnou hrubou silou; Potřebujete tušení ohledně toho, co se děje uvnitř generátoru klíčů „Black Box“, abyste je vymysleli do věku vesmíru.

Tyto čtyři problémy však nepokrývají všechny potenciálně kvantově bezpečné algoritmy. Například Evropská komise se dívá na kód opravující chyby známý jako kryptosystém McEuece. Tento systém se vyvinul před více než 40 lety americkým inženýrem Robertem McEuceem a používá náhodné generování čísel k vytvoření veřejného a soukromého klíče, jakož i šifrovacího algoritmu. Příjemce soukromého klíče používá k dešifrování dat pevnou šifru.

Šifrování McEeceece je z velké části považováno za rychlejší a bezpečnější než nejčastěji používaný kryptosystém veřejného klíče, nazývaný Rivest-Shamir-Adleman. Stejně jako u hashové funkce potřebují budoucí hackeři potřebují nahlédnout do svého šifrování s černými boxy, aby jej vyřešili. Na druhou stranu, odborníci zvažují tento systém velmi bezpečné;; Na druhou stranu musí být i klíče pro odkrytou data zpracovávána pomocí extrémně velkých, těžkopádných matic, které vyžadují spoustu energie.

Podobný kód opravující chyby, známý jako Hamming kvazi-cyklika (HQC), byl Nedávno vybral NIST jako záloha k primárním kandidátům. Jeho primární výhodou oproti klasickému systému McEuce je to, že využívá menší velikosti klíče a šifrového textu.

Dalším typem algoritmu, který se někdy objevuje v rozhovorech o kryptografii post-kvantu, je eliptická křivka, Bharat RawalLive Science řekl počítačové a datové vědce na Capitol Technology University v Marylandu. Tyto problémy se vrací alespoň do starověkého Řecka. Eliptická křivka kryptografie využívá základní algebra – výpočet bodů na zakřivené linii – pro šifrování klíčů. Někteří odborníci věří Nový algoritmus eliptické křivky by se mohl vyhnout hackování kvantovým počítačem. Jiní však tvrdí, že hacker by mohl hypoteticky používat Shorův algoritmus na kvantovém počítači, aby přerušil nejznámější algoritmy eliptické křivky, což z nich učinilo méně zadávanou možnost.

Žádná stříbrná střela

V závodě, aby se našli kryptografické rovnice v bezpečí, nebude existovat stříbrná kulka nebo řešení univerzální velikosti. Například vždy existuje kompromis ve zpracovatelském výkonu; Nemělo by smysl používat složité, energetické algoritmy k zajištění dat s nízkou prioritou, pokud by mohl být jednodušší systém naprosto dostatečný.

„Není to jako jeden algoritmus (kombinace) bude způsob, jak jít; záleží na tom, co chrání,“ řekl Hale.

Ve skutečnosti je cenné pro organizace, které používají klasické počítače, aby měly více než jeden algoritmus, který může chránit jejich data před kvantovými hrozbami. Tímto způsobem: „Pokud se ukáže, že je zranitelný, můžete snadno přejít na ten, který nebyl prokázán zranitelným,“ řekl Krauthamer. Tým Krauthamera v současné době spolupracuje s americkou armádou na zlepšení schopnosti organizace hladce přepínat mezi algoritmy v bezpečí kvantu-rysem známou jako kryptografická agilita.

Přestože jsou užitečné (nebo „kryptograficky relevantní“ kvantové počítače stále několik let, je nezbytné se na ně začít připravovat nyní, uvedli odborníci. „Upgradujte stávající systémy, aby byly připraveny na post-Quantum kryptografii, může to trvat mnoho let,“ Douglas z BossuytSystémový inženýr na námořní postgraduální škole řekl Live Science v e -mailu. (Van Bossuyt mluvil přísně jako odborník na předmět, a ne jménem námořní postgraduální školy, námořnictva nebo ministerstva obrany.) Některé systémy se těžko upgradují z hlediska kódování. A někteří, jako jsou například ti, kteří na palubě vojenského plavidla, mohou být pro vědce a inženýry obtížné – nebo dokonce nemožné – k fyzickému přístupu k fyzickému přístupu.

Ostatní odborníci souhlasí s tím, že pokřadová kryptografie je naléhavým problémem. „Je tu také šance, že opět, protože kvantové počítače jsou tak silné, nebudeme vlastně vědět, kdy organizace získá přístup k takovému mocnému stroji,“ řekl Krauthamer.

Existuje také hrozba útoků „Harvest-Now, Decrypt-Later“. Škodliví aktéři mohou nabrat citlivá šifrovaná data a uložit je, dokud nebudou mít přístup k kvantovému počítači, který je schopen rozbít šifrování. Tyto typy útoků mohou mít širokou škálu cílů, včetně bankovních účtů, osobních zdravotních informací a databází národní bezpečnosti. Čím dříve můžeme taková data chránit před kvantovými počítači, tím lepší, řekl Van Bossuyt.

A stejně jako u jakéhokoli přístupu k kybernetické bezpečnosti nebude kryptografie po kvantu představovat konečný bod. Zbrojní závod mezi hackery a bezpečnostními profesionály se bude i nadále vyvíjet dobře do budoucnosti, a to způsobem, kterým můžeme začít jen předvídat. Může to znamenat vývoj šifrovacích algoritmů, které běží na kvantovém počítači na rozdíl od klasického nebo nalezení způsobů, jak zmařit kvantovou umělou inteligenci, řekl Rawal.

„Svět na tom musí dál pracovat, protože pokud jsou tyto (pokřadové rovnice) rozbité, nechceme čekat 20 let, než přijde s náhradou,“ řekla Mosca.